Internet peut être un endroit effrayant, surtout si vous êtes assez vieux pour vous souvenir comment composer un numéro sur un téléphone à cadran ! En 2020, rien qu’aux États-Unis, les cybercrimes contre les adultes âgés de 60 ans et plus ont entraîné des pertes d’environ 1 milliard de dollars, soit une augmentation de 30 % par rapport aux pertes signalées l’année précédente. Sur les près de 800 000 plaintes pour cybercriminalité signalées au Centre de plaintes pour crimes sur Internet (IC3) du FBI en 2020, plus de 200 000 victimes avaient plus de 60 ans.

Rester en sécurité en ligne peut être très difficile : la plupart des utilisateurs voient chaque jour leurs photos, leurs cartes de crédit, leurs communications personnelles, leurs informations financières et leurs appareils exposés aux pirates sans même savoir qu’ils sont en danger.

Dans cet article, je vais vous expliquer les menaces en ligne les plus courantes en matière de sécurité internet pour seniors aujourd’hui, telles que :

- Virus et malwares.

- Hameçonnage.

- Violations de données/vol de mots de passe.

- Arnaques sur les réseaux sociaux.

- Fraude bancaire.

- Violations de la vie privée.

- Et plus encore…

Si cette liste vous a fait frémir (et que vous vous apprêtez à débrancher tous vos appareils et à revenir à votre téléphone à cadran), ne vous inquiétez pas ! La grande majorité des cyberattaques peuvent être facilement évitées grâce à des outils appropriés, à une éducation de base et au bon sens.

La plupart des seniors ne font pas la différence entre un ransomware et un générateur de nombres aléatoires. C’est pourquoi les meilleurs logiciels de sécurité ont été conçus pour les utilisateurs non avertis. En plus de définir les cybermenaces les plus dangereuses (et de vous donner des conseils pratiques pour les éviter), j’ai personnellement sélectionné des produits hautement sécurisés, tels que des programmes antivirus, des gestionnaires de mots de passe et même les réseaux privés virtuels (VPN) qui peuvent vous protéger avec un minimum de configuration et qui sont très faciles à utiliser.

Alors, que vous cherchiez une bonne affaire sur un téléphone à cadran sur eBay, que vous essayiez de comprendre pourquoi d’étranges filles russes essaient de vous vendre des Ray-Ban via Facebook Messenger, ou que vous vouliez simplement garder le contact avec votre famille, vos amis et vos finances en ligne en toute sécurité, ne cherchez pas plus loin : mon guide ultime de la sécurité sur Internet pour les seniors est votre source d’assistance centralisée pour la sécurité sur Internet en 2024.

Quelles sont les menaces en ligne les plus courantes chez les seniors ?

Les seniors sont confrontés aux mêmes risques en ligne que tout le monde : les pirates disposent d’une panoplie d’outils en constante évolution pour dépouiller les utilisateurs de leur argent, voler leurs données, détruire leurs appareils et diffuser des fichiers dangereux et des escroqueries sur le Web.

Les menaces contre la sécurité internet pour seniors les plus courantes sont les suivantes :

- Les logiciels malveillants (malware). Logiciel conçu pour endommager un ordinateur, voler des données ou exploiter financièrement des utilisateurs peu méfiants. Les types de malwares les plus courants sont les rançongiciels, les chevaux de Troie et les logiciels espions (nous en parlerons plus en détail plus loin dans l’article).

- Les violations de données. La divulgation d’informations personnelles (telles que les adresses électroniques, les noms d’utilisateur, les mots de passe, voire les numéros de carte de crédit et de sécurité sociale) au grand public et aux serveurs du dark Web. De récentes violations de données très médiatisées ont touché des millions d’utilisateurs de Facebook et de LinkedIn.

- Escroqueries. Les pirates informatiques trouvent constamment de nouveaux moyens de tromper les utilisateurs et de les amener à donner leurs informations personnelles et leur argent, notamment par des e-mails, des SMS, des sites Web, des comptes de réseaux sociaux et des profils de rencontres en ligne frauduleux.

- Vol d’identité. Utiliser les informations personnelles d’une autre personne (par exemple, nom, numéro de sécurité sociale, carte de crédit, etc.) sans autorisation.

Heureusement, un grand nombre de ces attaques peuvent être évitées grâce à quelques conseils et en suivant quelques étapes simples. Je vous montrerai également ce qu’il faut faire si vous êtes malheureusement victime de la cybercriminalité.

Comment se protéger au mieux (et protéger vos données personnelles) en ligne

Téléchargez un bon logiciel antivirus. L’utilisation d’un bon logiciel antivirus est le moyen le plus simple de rester en sécurité en ligne. Les meilleurs antivirus du marché comprennent une protection en temps réel contre les malwares pour bloquer les virus avant qu’ils ne puissent s’exécuter, des outils anti-phishing pour bloquer les sites Web d’escroquerie, et des fonctions supplémentaires comme des pare-feu, des scanners Wi-Fi, des VPN, des gestionnaires de mots de passe, des dispositifs de mise à jour des logiciels, des moniteurs de violation de données, etc. Norton est mon antivirus favori : il est très facile à utiliser et fournit une tonne d’outils de sécurité automatiques pour assurer la sécurité de tous vos appareils.

Allez toujours à la source. Les pirates utilisent des fenêtres pop-up, des liens électroniques, des messages textuels, des sites Web, des appels téléphoniques, etc. trompeurs pour tenter de pousser les utilisateurs à prendre de mauvaises décisions. Peut-être qu’un organisme gouvernemental officiel vous envoie vraiment un SMS, que votre compagnie d’électricité vous a envoyé un e-mail ou que votre vieil ami veut que vous téléchargiez une pièce jointe. Mais vous devez toujours essayer de confirmer l’authenticité des informations que vous obtenez en utilisant une méthode de contact fiable, par exemple en appelant l’organisme, l’entreprise ou l’ami en question. Soyez toujours sceptique : si c’est trop beau pour être vrai, c’est que ce n’est probablement pas vrai !

N’allez que sur des sites Web sécurisés. Un site Web est considéré comme sûr si son adresse commence par “https://” (au lieu de “https://”). Un moyen rapide de vérifier si le site Web est sécurisé consiste à rechercher l’icône du cadenas à côté de la barre d’adresse, qui indique que le site Web que vous utilisez dispose d’une connexion TLS cryptée sécurisée (vous pouvez en savoir plus sur le cryptage et la sécurité du Web dans notre article de blog sur les attaques de type « man-in-the-middle »). L’extension de navigateur HTTPS Everywhere est un excellent outil gratuit qui vous permet de vous assurer que vous utilisez des connexions Web cryptées chaque fois que c’est possible.

Évitez les sites pirates. Télécharger (ou télécharger des torrents) gratuitement de la musique, des films et des émissions de télévision est tentant, mais il est préférable de ne pas utiliser les sites de téléchargement de torrents. Ces sites sont généralement peu sûrs et ils regorgent de liens malveillants et de téléchargements de malwares. Si vous téléchargez du contenu piraté, assurez-vous que vous utilisez un programme antivirus puissant avec détection efficace des malwares en temps réel. Il est également bon d’utiliser un VPN pour télécharger des fichiers : un VPN masque votre adresse IP réelle et empêche votre fournisseur d’accès à Internet de surveiller votre activité en ligne (ExpressVPN est mon VPN pour le téléchargement de torrents préféré).

Utilisez des mots de passe différents. La meilleure façon de protéger les comptes en ligne est d’utiliser des mots de passe différents et complexes pour chaque compte. Il est difficile de se souvenir d’autant de mots de passe différents. Il est donc conseillé d’utiliser un gestionnaire de mots de passe. Découvrez nos gestionnaires de mots de passe préférés ici – mes favoris sont 1Password et RoboForm.

Maintenez votre système à jour. Il est important de maintenir votre système d’exploitation et vos programmes à jour, car les développeurs de logiciels corrigent constamment les failles de sécurité. Je vous recommande de configurer votre ordinateur pour qu’il installe automatiquement les mises à jour lorsqu’elles sont disponibles. Si vous ne mettez pas votre appareil à jour, vous risquez d’être victime d’un exploit, c’est-à-dire que des pirates peuvent tirer parti d’une faille de sécurité connue. Vous pouvez en savoir plus sur les attaques par exploit ici.

N’ayez pas peur de demander de l’aide ! L’ordinateur fonctionne lentement ? Un email bizarre ? Des produits incroyablement bon marché ? Des notifications étranges ? Assurez-vous d’avoir un membre de la famille ou un être humain de confiance à qui parler. Et certains antivirus comme Norton disposent d’un outil d’accès à distance, qui permet aux opérateurs de l’assistance technique de se connecter à votre ordinateur et de résoudre les problèmes 24 h/24 et 7 j/7.

Comment repérer les escroqueries en ligne

Selon le FBI et le Conseil national sur le vieillissement (NCOA) certaines des escroqueries en ligne les plus courantes sont les suivantes :

- Les arnaques à la romance. Les criminels se font passer pour des partenaires romantiques intéressés sur des sites de rencontre ou des réseaux sociaux, et exploitent les seniors pour de l’argent. IC3 a signalé que les seniors ont perdu plus de 280 millions de dollars rien qu’à cause des escroqueries à la romance en 2020.

- Les arnaques à la loterie et aux œuvres de bienfaisance. Les pirates se font passer pour des associations de bienfaisance, des loteries ou des sweepstakes légitimes, puis convainquent les seniors qu’elles ont gagné un concours ou les persuadent de faire un don.

- Escroqueries au support à l’assistance technique. Les criminels se font passer pour des techniciens et signalent un faux problème d’ordinateur ou d’appareil mobile. Ils proposent de résoudre le problème en utilisant un programme permettant de prendre le contrôle d’un appareil pour obtenir des données personnelles.

- Escroquerie Petit-fils. Les criminels se font passer pour des petits-enfants qui demandent une aide financière.

- Arnaque d’usurpation d’identité d’un organisme officiel. Les criminels prétendent être des employés du service public et demandent le paiement ou des données personnelles concernant les impôts, la sécurité sociale, la retraite, etc.

La plupart du temps, les escrocs en ligne se montrent très insistants et exigent que vous agissiez rapidement, qu’il s’agisse de leur donner accès à votre appareil, de leur communiquer des données personnelles ou de leur envoyer de l’argent. Il est important que vous résistiez à la pression d’agir dans l’urgence et que vous preniez le temps d’évaluer correctement la situation. Voici quelques techniques que vous pouvez utiliser pour déterminer si vous communiquez avec une personne légitime ou un escroc :

- Ne cliquez pas sur les liens et ne téléchargez rien. Si vous avez le moindre doute sur les communications que vous recevez, ne suivez aucun lien et ne téléchargez aucun fichier. Les liens et fichiers non sécurisés peuvent voler vos données, endommager vos appareils, et bien plus encore. Un bon logiciel de sécurité Internet comme Norton peut bloquer les liens dangereux et les téléchargements suspects en temps réel.

- Allez à la source. Cherchez sur Google l’association caritative, la loterie, le service technique ou même l’organisme public dont l’identité pourrait être usurpée. Vous pouvez généralement contacter ces organisations par téléphone ou par e-mail et vérifier si vous êtes contacté par un escroc ou une personne honnête.

- Posez-vous des questions destinées à clarifier les choses. Posez-vous la question suivante : « Pourquoi un technicien aurait-il besoin de vous pour télécharger un fichier ? Ou « Comment avez-vous gagné un concours auquel vous n’avez jamais participé ? » En vous posant ce type de questions, vous découvrirez probablement si le message provient d’une source légitime ou non.

- Utilisez Google. La plupart des escrocs ne sont pas très créatifs. Il y a de fortes chances que l’arnaque dont vous êtes victime ait déjà été utilisée auparavant : copiez-collez le texte d’un e-mail ou tapez simplement quelques mots décrivant votre situation, suivis du mot « arnaque », et voyez si la même arnaque a été tentée sur d’autres personnes.

Les escrocs contactent les utilisateurs par téléphone, par SMS, par e-mail et même par courrier postal. Mais l’une des techniques les plus courantes et les plus dangereuses s’appelle le phishing.

Phishing (hameçonnage).

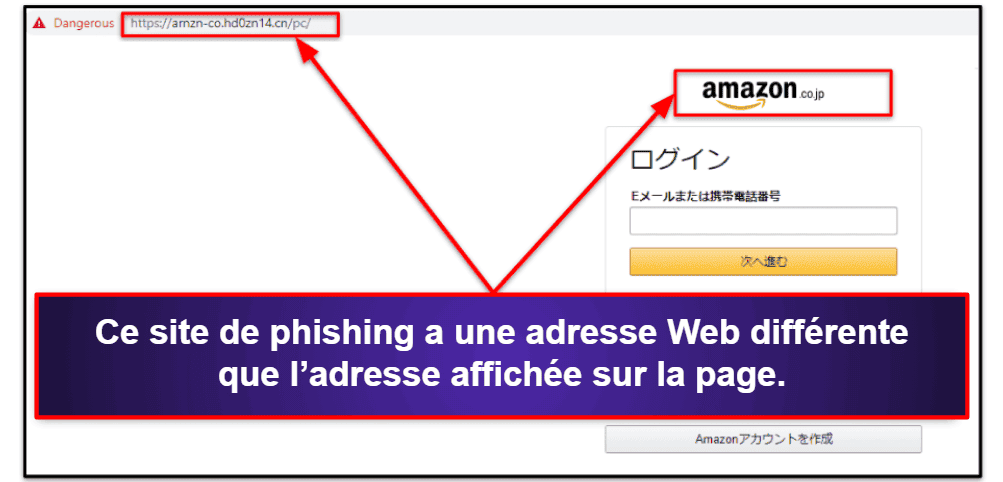

Le phishing consiste à créer de faux sites Web, numéros de téléphone ou adresses électroniques qui imitent des sources légitimes dans le but d’obtenir des données, de voler de l’argent ou d’installer des malwares sur les appareils des utilisateurs.

Les premières attaques majeures de phishing ont eu lieu en 1996 lorsqu’un programme de piratage appelé AOHell a été publié. AOHell était capable d’envoyer de faux e-mails de masse aux utilisateurs d’America Online, qui disaient en substance : « Ici le service clientèle d’AOL, veuillez répondre à cet e-mail avec votre nom d’utilisateur et votre mot de passe pour vérifier votre compte ». Semblables à une partie de pêche du week-end, ces attaques ont envoyé des milliers de lignes, mais n’ont réussi à attraper que quelques victimes prêtes à fournir leurs informations de compte. Ainsi, le phishing était né.

De nos jours, des millions de messages d’hameçonnage sont envoyés chaque jour par e-mail, réseaux sociaux ou SMS (connus sous le nom de « smishing »). Ces messages peuvent vous informer que de l’argent vous attend, vous demander de répondre à une enquête, ou même vous inciter à rembourser un gouvernement ou une institution financière.

Le groupe de travail anti-hameçonnage a signalé plus de 600 000 attaques de phishing au cours du seul premier trimestre de 2021. Et selon IC3 en 2020, les seniors ont perdu plus de 18 millions de dollars à cause des escroqueries liées au phishing et au smishing.

Il peut être difficile d’identifier les attaques de phishing, car les messages peuvent sembler très officiels et renvoient souvent à des sites Web qui sont des copies plutôt bien faites de sites officiels. Les sites bancaires et les boutiques en ligne sont très souvent imités pour des attaques de phishing.

La plupart de mes conseils pour repérer les arnaques en ligne ci-dessus vous aideront à identifier les sites de phishing, mais voici quelques conseils spécifiques pour vous aider si vous pensez être la cible d’une attaque de phishing :

- Ne cliquez pas sur les liens. Les messages de phishing et de smishing contiennent souvent des liens qui peuvent vous conduire à des sites dangereux.

- Vérifiez l’adresse électronique et pas seulement le nom de l’expéditeur. Il est très facile de tromper quelqu’un en utilisant un faux nom d’expéditeur lors de l’envoi d’e-mails. Dans ce cas, le nom de l’expéditeur peut être familier, mais l’adresse électronique ne correspond pas au nom de l’expéditeur. Par exemple, dans mon dossier de spam, j’ai beaucoup d’e-mails provenant de « Walmart.com », mais l’adresse e-mail est « njqksp93tgq9.22y3kr01zrrkif8jahx8@2djfji.6az9yc29rg.us ». Si l’e-mail provenait effectivement de Walmart, l’adresse e-mail serait « @walmart.com ».

- Cherchez les fautes d’orthographe. Les attaques de phishing utilisent souvent des orthographes similaires à celles des marques qu’elles tentent d’usurper, par exemple « amazn.com » ou « support@micr0soft.com », pour tromper les utilisateurs.

- Utilisez Google. Recherchez l’organisation imitée sur Google, et comparez le site Web légitime au site d’hameçonnage potentiel.

Les publicités pop-up de phishing qui apparaissent lorsque vous naviguez sur Internet sont également très courantes. Certaines publicités vous indiquent que vous avez gagné un prix, ou vous pouvez même recevoir une fausse notification de Microsoft ou d’Apple affirmant que quelque chose ne va pas avec votre appareil. Il est préférable de ne pas cliquer sur les fenêtres pop-up qui apparaissent sur votre écran et de cliquer simplement sur le X dans le coin pour fermer la fenêtre : les notifications officielles de Windows ne s’affichent pas au milieu de l’écran de votre navigateur.

Ne partez pas du principe que seuls des inconnus peuvent vous envoyer des messages de phishing. Les comptes réels peuvent être piratés et il est possible de recevoir des messages de phishing de la part de vos amis. Faites attention au langage impersonnel, vague ou hors de propos dans le message. Et si vous recevez un message ou un e-mail d’un ami vous demandant de cliquer sur un lien, suivez les étapes ci-dessus pour essayer de déterminer si vous êtes victime d’un hameçonnage. De plus, si possible, contactez votre ami par téléphone ou par SMS pour savoir s’il vous a envoyé le message.

Comment réagir à une usurpation d’identité

L’usurpation d’identité peut être évidente : par exemple, si quelqu’un commence à dépenser tout votre argent ou à débiter vos cartes de crédit. Mais certaines usurpations d’identité sont beaucoup plus subtiles, de petits achats ou des prêts étant effectués sans que les victimes ne s’en rendent compte.

Alors, que faire si vous avez déjà été attaqué et que les cybercriminels ont eu accès à vos comptes ?

Bien entendu, la première étape consiste à informer toutes les institutions financières concernées et à faire opposition à vos cartes de crédit afin que les criminels ne puissent pas continuer à dépenser votre argent ! Toutefois, si vous avez été largement piraté, les escrocs pourront toujours accéder à vos comptes et dérober tout nouveau numéro de carte ou information de compte tant que votre appareil sera compromis.

La bonne nouvelle est que vous n’avez pas besoin de jeter votre ordinateur par la fenêtre ! Vous devez fermer toutes les portes dérobées de votre système, mais cela peut s’avérer difficile pour les utilisateurs, qu’ils soient expérimentés ou inexpérimentés. Je vous recommande donc vivement de faire appel à un service professionnel de protection contre l’usurpation d’identité pour vous aider dans cette démarche.

La protection contre l’usurpation ou le vol d’identité de Norton LifeLock est le choix le plus sûr pour toute personne vivant aux États-Unis. Elle comprend une assurance contre les pertes liées au vol d’identité et une assistance téléphonique en direct pour apporter les modifications nécessaires aux comptes compromis. Le personnel de l’assistance technique LifeLock peut même utiliser des outils d’accès à distance pour se connecter à votre ordinateur et supprimer tout malware que les pirates auraient pu installer sur votre appareil.

Les utilisateurs situés au Canada et en UE peuvent utiliser les protections contre le vol d’identité de McAfee, qui utilise les bureaux de crédit internationaux pour surveiller et détecter les utilisations frauduleuses de vos comptes.

Si vous êtes en dehors de ces pays, je vous suggère de suivre rapidement les étapes ci-dessous et de demander l’aide de votre banque ou de votre institution financière.

- Prévenez votre banque. Votre banque gèlera immédiatement vos comptes, afin d’éviter toute perte supplémentaire, et entamera également la procédure de remboursement des fonds volés sur votre compte.

- Lancez une analyse antivirus. Elle détectera et supprimera de votre appareil tout malware de surveillance qui pourrait être utilisé pour voler de futures informations financières et prolonger l’attaque d’usurpation d’identité. Assurez-vous que vous utilisez un programme antivirus réputé comme Norton ou Bitdefender.

- Changez vos mots de passe. Une fois que votre système est exempt de malwares, changez vos mots de passe. Je recommande d’utiliser un gestionnaire de mots de passe de haute qualité pour ce processus, comme 1Password.

- Marquez cet article dans vos favoris. Assurez-vous de consulter cet article pour éviter d’être victime de futures attaques et pour connaître les mesures à prendre au cas où vous seriez victime de la cybercriminalité.

Les attaques par usurpation d’identité peuvent se produire lorsque les utilisateurs sont victimes d’une escroquerie, mais elles peuvent aussi se produire sans aucune erreur de la part de l’utilisateur. C’est le cas lorsque les informations d’un utilisateur sont divulguées lors d’une violation de données.

Les violations de données

Les violations de données se produisent lorsqu’un pirate s’introduit dans les serveurs d’une entreprise, vole les données de celle-ci et publie les données privées stockées par cette entreprise. Ces informations peuvent comprendre des millions de noms d’utilisateur, de mots de passe, de données personnelles et même d’informations financières. Parfois, les données issues de ces violations sont divulguées publiquement, et tout le monde sur Internet y a simultanément accès, tandis que d’autres violations sont secrètes, les données étant partagées entre les pirates sur le Dark Web pendant des semaines ou des mois jusqu’à ce que la violation soit découverte.

L’intrusion dans les grandes entreprises est considérée comme un exploit par les pirates, presque comme une chasse au gros gibier. Les pirates se livrent une concurrence constante pour détruire les plus grosses cibles, sans se soucier des conséquences réelles pour les personnes dont les informations se retrouvent sur le Web.

Les violations de données sont de plus en plus fréquentes : en 2013, Yahoo a été piraté et 3 milliards de fichiers ont été divulgués. En 2021, les données de 530 millions d’utilisateurs Facebook ont été divulguées publiquement. Les institutions financières ne sont pas à l’abri non plus : en 2019, 885 millions de fichiers First American ont été dérobés, menant à la divulgation de transactions bancaires, de numéros de sécurité sociale, et plus encore.

Les violations de données sont certes inquiétantes, mais que pouvez-vous faire ?

Il n’y a rien qu’un utilisateur moyen puisse faire pour empêcher le piratage de Facebook, mais il y a beaucoup de choses que vous pouvez faire pour vous protéger en cas de violation de vos données :

- Utilisez des mots de passe uniques. Si vous avez un mot de passe différent pour chacun de vos comptes en ligne, une violation des données ne se traduira pas par une atteinte dévastatrice à la vie privée lorsque les pirates mettront la main sur l’un des mots de passe de vos comptes. Si vous avez le même mot de passe pour la plupart de vos comptes, les pirates peuvent utiliser ce mot de passe pour plusieurs sites afin d’accéder à vos comptes.

- Changez régulièrement vos mots de passe. De nombreuses failles ne sont pas signalées pendant des mois avant d’être découvertes. Il est donc judicieux d’être proactif et de changer constamment ses mots de passe. Il est facile et rapide de mettre à jour vos mots de passe avec un générateur de mots de passe. La plupart des gestionnaires de mots de passe comme 1Password ont d’excellents générateurs de mots de passe.

- Utilisez un outil de surveillance des violations. Vous pouvez saisir manuellement vos adresses e-mail et vos noms d’utilisateur sur le site haveibeenpwned.com, qui est un vaste registre public de toutes les informations de compte ayant fait l’objet d’une violation publique. Norton inclut également un outil intégré de surveillance des violations de données avec son package 360. De nombreux gestionnaires de mots de passe tels que Dashlane et Keeper disposent également d’un système de surveillance des violations de données et vous alertent si votre adresse électronique est concernée par une violation.

Si l’idée de mémoriser des mots de passe uniques pour des dizaines de sites Web, de vérifier constamment les violations de données et d’inventer régulièrement de nouveaux mots de passe vous décourage d’avance, vous n’êtes pas le seul ! C’est pourquoi la grande majorité des experts en ligne en matière de protection de la vie privée, notamment Edward Snowden, recommandent d’utiliser un gestionnaire de mots de passe pour créer, stocker et remplir automatiquement des mots de passe complexes et générés de manière aléatoire. Je vous parlerai des gestionnaires de mots de passe dans la prochaine section, mais je vous dirai dès maintenant que 1Password est mon gestionnaire de mots de passe préféré pour la sécurité, le prix et la facilité d’utilisation.

Comment assurer la sécurité de vos mots de passe et comptes en ligne

La sécurité des mots de passe est extrêmement importante, et il est en fait assez facile de maintenir une bonne hygiène des mots de passe avec les bons outils. Des mots de passe simples comme les anniversaires ou le nom de votre animal de compagnie et un code postal peuvent être craqués par des pirates informatiques en moins d’une minute. Et si vous utilisez le même mot de passe pour chaque compte, une fois que ce mot de passe est trouvé, tous vos comptes sont compromis.

Avoir un gestionnaire de mots de passe est un excellent outil pour assurer votre sécurité en ligne.

Les gestionnaires de mots de passe fonctionnent pour les appareils Windows, macOS, iOS et Android. Ils génèrent des mots de passe uniques, ils stockent tous vos mots de passe dans un coffre-fort crypté sécurisé, et ils peuvent remplir automatiquement les mots de passe, les adresses, les informations financières, et plus encore, en un seul clic.

Par exemple, j’utilise 1Password sur mon PC, mon iPhone, mon Chromebook et ma tablette Samsung Galaxy. Chaque fois que j’ouvre mon navigateur sur mon PC, je me connecte à 1Password en utilisant mon mot de passe principal, qui est un mot de passe sécurisé que je suis le seul à connaître (il n’est stocké nulle part sur les serveurs de 1Password). Une fois que je suis connecté à mon coffre-fort de mots de passe, le logo de 1Password apparaît dans n’importe quel champ de connexion dès qu’il voit un site Web qu’il reconnaît. Il me suffit de toucher le logo et de voir mon nom d’utilisateur et mon mot de passe s’inscrire automatiquement. Lorsque je crée un nouveau compte, la même chose se produit, sauf que lorsque j’appuie sur le logo 1Password, un générateur de mot de passe sécurisé apparaît, qui crée automatiquement un mot de passe unique et l’enregistre dans mon coffre-fort.

Tous ces mots de passe sont synchronisés en temps réel sur l’ensemble de mes appareils, et je peux même me connecter à 1Password sur la plupart de mes appareils grâce à un scan rapide de mes empreintes digitales. Je n’ai pas à me soucier de mémoriser des mots de passe, de les perdre ou de les voir être craqués par des pirates : 1Password fait tout le travail pour moi et utilise une technologie avancée pour empêcher les criminels d’accéder à mon compte.

Voici les caractéristiques les plus importantes à prendre en compte lors de la recherche d’un gestionnaire de mots de passe :

- Cryptage sécurisé. En chiffrant vos données, les gestionnaires de mots de passe garantissent qu’il n’y a aucun moyen de voler vos données en cas de violation. Le cryptage AES 256 bits est la norme industrielle, mais certaines applications utilisent le cryptage AES 128 bits ou XChaCha20, qui sont également bons.

- Authentification multifacteur (2FA). Deuxième étape obligatoire pour se connecter à un compte après avoir saisi son mot de passe. Il peut s’agir d’un mot de passe temporaire à usage unique, d’un jeton USB ou d’une notification envoyée sur votre téléphone.

- Audit des mots de passe. Signale les mots de passe faibles et répétés dans votre coffre-fort afin que vous sachiez exactement quels mots de passe vous devez changer pour rester en sécurité en ligne.

- Surveillance du piratage de données. Vous êtes automatiquement informé si l’un de vos identifiants enregistrés a été divulgué.

- Connexion biométrique. Connectez-vous à votre gestionnaire de mots de passe en utilisant une empreinte digitale ou un scan du visage.

- Partage de mot de passe sécurisé. Si vous souhaitez partager votre mot de passe avec votre partenaire/conjoint ou un soignant/membre de la famille en qui vous avez confiance, un bon gestionnaire de mots de passe peut vous aider à partager vos connexions en toute sécurité plutôt que d’envoyer votre mot de passe par SMS ou par e-mail.

Vous pouvez en savoir plus sur les gestionnaires de mots de passe en consultant notre liste des meilleurs gestionnaires de mots de passe de 2024.

Comment utiliser les e-mails en toute sécurité

Au cours des trois dernières années, les victimes de plus de 60 ans ont perdu plus de 500 millions de dollars à cause de fraudes par e-mail. Voici quelques conseils pour assurer votre sécurité lorsque vous utilisez votre e-mail.

Vérifiez toujours l’adresse e-mail de l’expéditeur pour vous assurer qu’elle provient d’une source légale. Méfiez-vous des adresses qui ressemblent à une marque connue, mais avec de légères variations (par exemple, @costco-special-offers.com plutôt que @costco.com). Et méfiez-vous des liens vous promettant des produits bon marché ou vous demandant de répondre à une enquête aléatoire pour recevoir des services gratuits. Vos amis peuvent également être piratés : vous devez vous méfier de tous les téléchargements ou liens que vos amis vous envoient. Confirmez toujours avec eux directement par un moyen de confiance (par exemple, le téléphone) qu’ils vous ont envoyé un fichier ou un lien.

Si vous pensez qu’il s’agit d’une escroquerie, placez l’e-mail dans votre dossier spam (ou signalez-le comme un e-mail dangereux). Si vous avez la possibilité de bloquer l’expéditeur, faites-le aussi ! Votre fournisseur de messagerie s’en souviendra et empêchera les messages de cette messagerie d’apparaître dans votre boîte de réception.

Comme votre compte de messagerie contient de nombreuses informations personnelles, il est important de sécuriser les données de connexion. Le meilleur moyen d’y parvenir est d’utiliser un gestionnaire de mots de passe qui génère un mot de passe complexe pour votre compte de messagerie, le stocke en toute sécurité et le renseigne automatiquement lorsque vous vous connectez.

Je recommande également aux utilisateurs d’activer l’authentification à deux facteurs (2FA) avec leur connexion par e-mail, ce qui oblige les utilisateurs à saisir une deuxième forme d’authentification en plus de leur mot de passe lorsqu’ils se connectent. Gmail offre la compatibilité 2FA. Ainsi, lorsque je me connecte à mon compte Gmail, je dois saisir mon mot de passe ainsi qu’un code à usage unique généré par mon gestionnaire de mots de passe. Cela signifie que même si le mot de passe de mon adresse électronique est volé, mon compte ne peut pas être piraté (sauf dans le cas peu probable où un pirate aurait accès à mon gestionnaire de mots de passe).

Comment protéger votre vie privée et rester en sécurité sur Facebook

Si Facebook est un outil formidable pour rester en contact avec la famille et les amis, c’est aussi un outil d’étude de marché qui permet de vous suivre partout sur le Web. Toute votre activité sur Facebook est suivie, analysée et vendue à des annonceurs et à des entreprises, mais toute votre navigation en dehors de Facebook est également enregistrée.

Rendre Facebook aussi privé que possible

Voici quelques conseils rapides pour vous assurer que Facebook surveille le moins possible vos données et pour empêcher des inconnus en ligne de regarder les photos et le contenu que vous publiez sur votre profil Facebook :

- Réglez votre profil sur « Amis ». Si vous souhaitez que votre profil Facebook personnel (y compris tout le contenu que vous publiez sur la plateforme) soit visible uniquement par votre liste d’amis, il suffit de sélectionner « Amis » dans la liste déroulante située sous votre nom dans le champ « Créer une publication ».

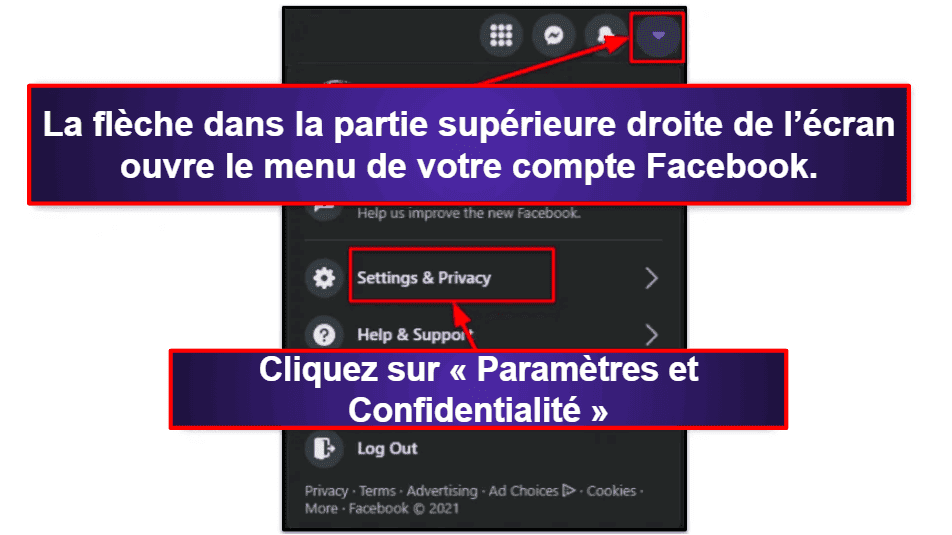

- Bloquez le suivi des activités hors Facebook. Pour empêcher Facebook de vous suivre sur Internet comme un harceleur, vous devez désactiver « activité future en dehors de Facebook » de votre compte Facebook ce qui ne prend que quelques étapes.

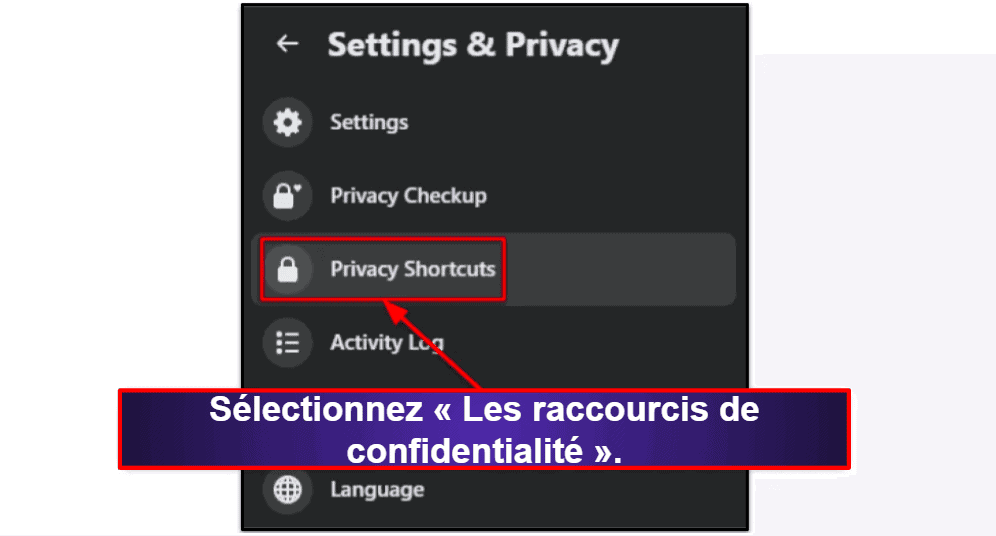

- Sélectionnez « Paramètres et confidentialité » dans le menu de votre compte Facebook.

- Sélectionnez « Les raccourcis de confidentialité ».

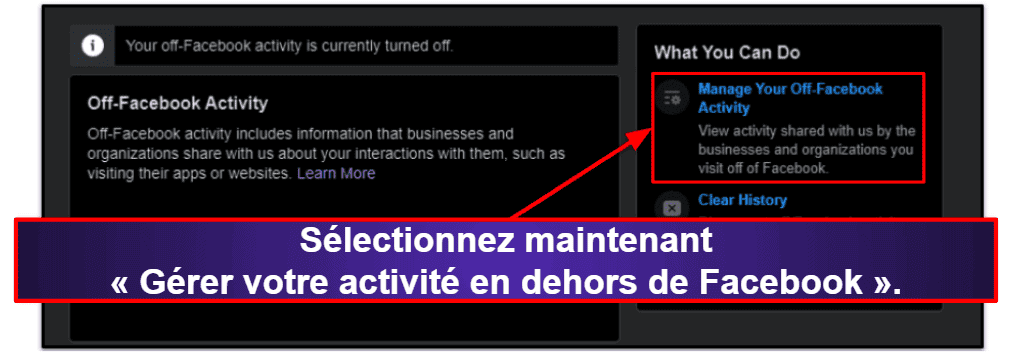

- Sous « Vos informations Facebook » sélectionnez « Affichez ou effacez votre activité que vous visitez en dehors de Facebook ».

- Tout d’abord, sélectionnez « Gérer votre activité en dehors de Facebook ».

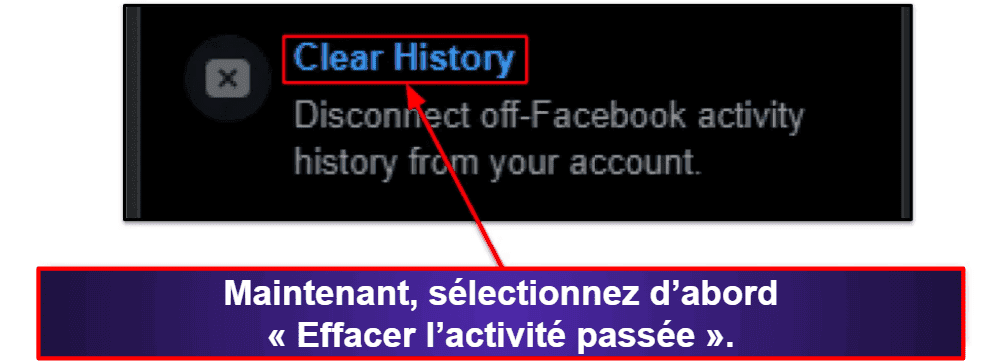

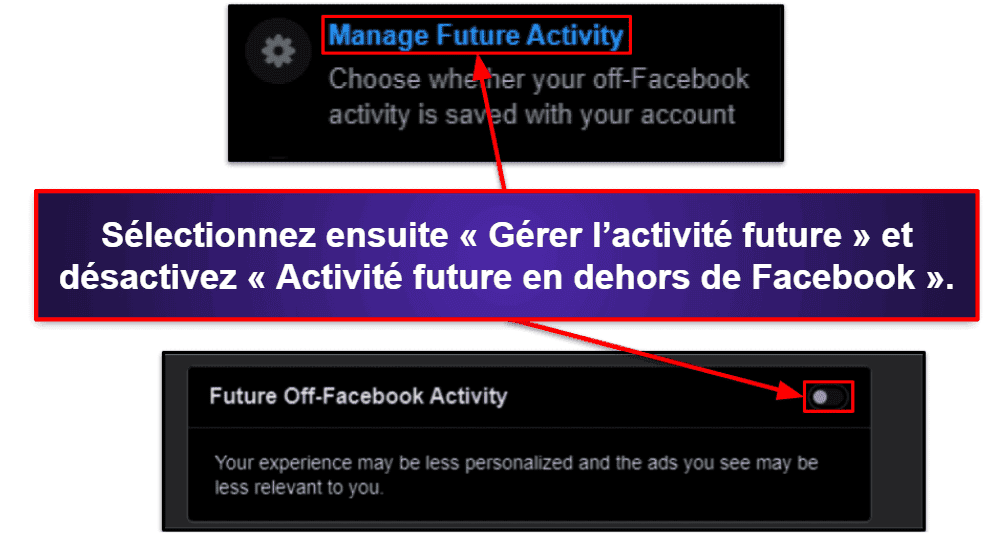

- Sélectionnez « Effacer l’activité passée », puis allez à « Gérer l’activité future ».

- Et, enfin, désactivez « Gérer l’activité future » pour empêcher Facebook de vous suivre sur le Web à l’avenir.

Maintenant que vous avez réduit au minimum la quantité de données que Facebook collecte sur vous sur le Web, vous pouvez passer à la prévention des cyberattaques lorsque vous utilisez Facebook.

Rester en sécurité sur Facebook

Les cybercriminels peuvent également profiter des utilisateurs de Facebook en créant de faux comptes Facebook et en exploitant des personnes non averties. Si vous recevez une communication ou une interaction non sollicitée de la part d’une personne que vous ne connaissez pas sur Facebook, qu’il s’agisse d’un message ou d’une demande d’ami, pensez aux points suivants :

- La photo de profil. Y a-t-il une photo qui semble unique et qui confirme leur identité, ou utilisent-ils ce qui ressemble à une photo de stock aléatoire ?

- Informations personnelles. Vérifiez la quantité d’informations qu’ils ont fournies à leur sujet sur leur profil. En général, les profils réels comportent quelques détails personnels, tandis qu’un cybercriminel n’indiquera pas d’antécédents professionnels, de membres de la famille ou d’événements de la vie.

- Followers/amis. Regardez combien d’amis/followers ils ont et s’ils interagissent avec eux. Une personne réelle sur les réseaux sociaux a généralement quelques amis ou membres de sa famille qui interagissent avec elle. Un criminel n’aura que très peu ou pas de commentaires ou de messages d’amis sur son fil d’actualité.

- Des amis communs. Si vous n’avez pas d’amis communs avec une personne et que vous ne la reconnaissez pas, il s’agit probablement d’un compte de spam.

En général, il est déconseillé de répondre ou d’échanger des messages avec des personnes que vous ne connaissez pas. Les criminels envoient des messages dans l’espoir d’inciter les seniors à communiquer des informations financières ou personnelles.

L’une des choses les plus faciles à voler est l’information sur le compte d’un utilisateur de Facebook. Une fois qu’un utilisateur a été amené à donner ses informations sur Facebook, les pirates utilisent le profil de la victime pour spammer ses amis avec d’autres liens indésirables et des enquêtes destinées à voler davantage de données d’utilisateurs.

Vous avez probablement déjà vu à quoi ressemble un piratage de comptes Facebook : les utilisateurs commencent à publier et à envoyer des messages sur des ventes, des enquêtes ou des offres d’emploi qui sont clairement génériques ou copiés-collés. Si vous essayez de leur envoyer un message pour obtenir plus de détails, vous n’obtiendrez aucune réponse ! C’est parce que le compte de votre ami est maintenant géré par un robot spammeur, qui envoie des messages automatisés dans l’espoir de pirater d’autres utilisateurs.

Si vous recevez un message étrange d’un ami vous demandant d’envoyer de l’argent, de cliquer sur un lien non fiable ou d’autres demandes suspectes, supprimez le message. Contactez ensuite immédiatement votre ami(e) par un autre moyen de communication (appel téléphonique, e-mail, SMS, ou en informant un proche ayant accès à votre ami(e)) et confirmez qu’il(elle) vous a envoyé le message. S’ils ne vous ont pas envoyé le message, ils sauront que leur compte a été piraté.

En outre, si vos amis vous informent qu’ils ont reçu un message suspect de votre part et que vous ne le leur avez pas envoyé, vous avez probablement été piraté. Si cela se produit, changez immédiatement votre mot de passe. Ensuite, allez sur www.facebook.com/hacked et suivez les étapes pour sécuriser votre compte dès que possible.

Comment utiliser une banque en ligne et faire des achats en ligne en toute sécurité

Les opérations bancaires et les achats en ligne par le biais de canaux officiels sont très sûrs, mais il existe quelques erreurs courantes qui peuvent vous faire perdre beaucoup d’argent. En 2020, IC3 a rapporté que plus de 20 millions de dollars ont été volés aux seniors américains uniquement à cause de la fraude à la carte de crédit.

Voici quelques conseils pour rester en sécurité lorsque vous effectuez des opérations bancaires ou des achats en ligne.

Comment rester en sécurité lorsque vous effectuez des opérations bancaires en ligne

Tout d’abord, assurez-vous que vous utilisez le site Web officiel ou l’application mobile de votre banque. Vous pouvez trouver le site Web de votre banque au dos de votre carte de débit ou de crédit, ou sur une pièce de correspondance officielle envoyée par elle (par exemple, votre relevé mensuel). La plupart des grandes banques ont des applications mobiles officielles que vous pouvez télécharger depuis l’App Store d’Apple sur votre appareil iOS ou le Google Play Store sur votre appareil Android.

Une fois que vous avez trouvé le site Web/application officiel(le) de votre banque, pour configurer votre compte bancaire en ligne, vous devrez avoir accès à votre numéro d’acheminement et à votre numéro de compte. Vous devrez également utiliser un mot de passe fort et unique pour ce compte. N’incluez pas de données personnelles dans le mot de passe lui-même (par exemple, votre date de naissance ou votre nom) et ne communiquez jamais votre mot de passe complet à quiconque. Comme je l’ai mentionné ci-dessus, un gestionnaire de mots de passe est le meilleur moyen de vous protéger : voici nos gestionnaires de mots de passe préférés.

Si possible, ne vous connectez pas à votre banque en ligne sur un réseau public (comme un café ou une bibliothèque), utilisez uniquement un réseau Wi-Fi sécurisé (comme votre réseau à domicile) pour accéder à votre compte. En utilisant un réseau non sécurisé, vous risquez de voir des pirates accéder à vos données personnelles. Si vous utilisez un ordinateur public, veillez toujours à vous déconnecter de votre session bancaire en ligne lorsque vous avez terminé ! La meilleure façon de sécuriser votre utilisation publique d’Internet est d’installer un VPN sur votre appareil, qui cryptera toutes vos données avec un cryptage AES 256 bits incassable (je pense que ExpressVPN est le meilleur VPN du marché en 2024).

Une autre menace majeure pour les utilisateurs qui accèdent à des informations bancaires en ligne est le keylogging. Le keylogging (enregistrement des frappes sur le clavier) est un type de malware dangereux qui permet aux cybercriminels d’enregistrer tout ce que vous tapez sur votre clavier (même sur les claviers tactiles mobiles). Les enregistreurs de frappe peuvent être particulièrement inquiétants lorsque vous tapez votre numéro de compte bancaire ou de carte de crédit sur le site Web de votre banque. Certains pirates utilisent même les outils de capture d’écran de vos appareils pour enregistrer votre activité à l’écran et voler des données de cette manière (c’est ce qu’on appelle le screenlogging).

Le meilleur moyen de lutter contre l’enregistrement des touches et des écrans est d’utiliser un bon antivirus capable de détecter ce type de malwares. Bitdefender propose une excellente analyse des malwares en temps réel, et son outil Safe Pay comprend un navigateur sécurisé qui bloque l’accès aux outils de capture d’écran, ainsi qu’un clavier à l’écran que vous pouvez utiliser pour saisir des informations sensibles en ligne sans avoir à toucher votre clavier physique.

Comment rester en sécurité lors d’achats en ligne

Lorsque vous faites des achats en ligne, prenez les précautions de sécurité suivantes pour acheter des articles en toute sécurité :

- Ne cliquez pas sur les publicités. Si vous voyez une bonne affaire sur un site Web tiers, ne cliquez pas sur l’offre. Allez plutôt directement sur le site Web de l’entreprise pour vous assurer que l’offre est officielle.

- Utilisez le compte d’une société de paiement en ligne. Dans la mesure du possible, au lieu de saisir les informations de votre carte de crédit sur le site Web d’un magasin, utilisez une société de paiement numérique comme PayPal ou Venmo comme intermédiaire. En utilisant un service de paiement tiers comme PayPal, vous évitez de communiquer les informations relatives à votre carte de crédit directement au commerçant.

- Restez fidèle aux marques de confiance. Au lieu d’acheter sur un site Web inconnu pour faire une bonne affaire, restez fidèle aux marques et aux détaillants que vous avez déjà utilisés ou qui ont une bonne réputation.

- Lisez les avis en ligne. Si vous n’êtes pas sûr de la fiabilité d’un détaillant en ligne, lisez les avis sur le détaillant en ligne et décidez par vous-même si le site Web est digne de confiance. Méfiez-vous s’il n’y a pas d’avis négatifs, car cela signifie généralement qu’un vendeur corrige ses avis pour dissimuler une mauvaise conduite. Vérifiez également l’URL du site dans la base de données Google Rapport de transparence pour confirmer que l’accès au site est sûr.

Suivi des paiements mensuels

Faire adhérer les utilisateurs à un abonnement mensuel est une technique omniprésente (et parfaitement légale) utilisée par les entreprises pour soutirer de l’argent aux utilisateurs distraits. Je ne savais même pas que je payais encore pour Hulu presque 2 ans après avoir regardé un programme dessus pour la dernière fois ! Il peut être extrêmement difficile de savoir quels paiements mensuels sont prélevés sur votre compte, et pourquoi. Voici quelques conseils :

- Configurez des alertes de transaction avec votre banque. Chaque fois que votre carte de crédit est utilisée, vous recevez un e-mail ou un SMS. J’aime pouvoir rechercher dans mes e-mails une transaction spécifique, ce qui est bien plus facile que d’utiliser l’interface de ma banque.

- Utilisez Mint pour suivre vos paiements. Mint est une application et un site Web qui peuvent être utilisés pour suivre les paiements de toutes vos cartes et de tous vos comptes, établir un budget et identifier les dépenses afin de ne jamais se tromper sur ce que vous payez.

- Suivez vos abonnements aux applications sur votre appareil mobile.

- iPhone et iPad.

- Appuyez sur « Paramètres ».

- Appuyez sur votre identifiant Apple en haut de l’écran.

- Sélectionnez « Abonnements ».

- Vous pouvez afficher et modifier les applications auxquelles vous êtes abonné ici.

- Appareils Android.

- Sélectionnez « Paramètres » > « Gérer votre compte Google ».

- Sélectionnez « Paiements & Abonnements ».

- Appuyez sur « Gérer les achats » ou « Gérer les abonnements ».

- Vous pouvez y suspendre ou annuler vos abonnements et même essayer de vous faire rembourser vos achats si vous estimez qu’il y a eu une erreur.

Comment protéger votre vie privée en ligne

La plupart des sites Web utilisent des traceurs sur leurs pages Web pour recueillir des données sur les éléments sur lesquels les utilisateurs cliquent, le temps qu’ils passent sur certaines pages, et bien plus encore. Ces données aident les entreprises à améliorer leurs sites Web pour les utilisateurs et à les rendre plus rentables pour les entreprises. Le gros problème est que beaucoup de ces traceurs continuent à vous surveiller après que vous ayez quitté le site Web : de nombreux utilisateurs de Facebook sont choqués de découvrir que Facebook enregistre en fait chaque site Web sur lequel ils cliquent.

Ce suivi sur le Web est devenu une partie assez pénible d’Internet et, pour de nombreux utilisateurs, il soulève la question importante de la vie privée en ligne et des conséquences de ce qui se passe lorsqu’elle est envahie. Même si le fait que les publicitaires de Facebook puissent découvrir que vous souffrez d’une maladie avant vous ne vous dérange pas (en suivant vos recherches et votre historique de navigation), il peut également y avoir des conséquences sur le plan de la sécurité si une quantité importante de vos données suivies est divulguée lors d’une violation de données.

Un moyen simple et efficace de se protéger de ces traceurs consiste à télécharger un bloqueur de publicités et de cookies/traceurs. L’extension Browser Safety d’Avira est ma solution préférée, elle est gratuite et disponible pour Opera, Chrome et Firefox.

Une autre option efficace consiste à installer un réseau privé virtuel (VPN) sur votre appareil. Les VPN masquent votre adresse de protocole Internet (IP) et peuvent dissimuler votre activité en ligne aux pirates et aux traqueurs. De nombreux VPN sont équipés de bloqueurs de publicité et de bloqueurs de cookies/traceurs. Proton VPN et Private Internet Access ont tous deux de très bons bloqueurs de publicité/traqueurs.

Si vous utilisez Google Chrome, vous êtes vulnérable à une nouvelle méthode avancée de suivi appelée FLoC, abréviation de « federated learning of cohorts ». FLoC a été conçu pour être moins invasif, mais malheureusement, c’est toujours un désastre pour la vie privée en ligne. Il n’y a actuellement aucun moyen de refuser FLoC sur Chrome. La meilleure façon d’éviter FLoC est d’utiliser un navigateur plus sûr, comme Firefox, et de commencer à utiliser un moteur de recherche axé sur la confidentialité, comme DuckDuckGo, au lieu de Google.

Pour vérifier si FLoC est utilisé sur votre navigateur, vous pouvez utiliser notre outil de vérification FLoC.

Comment empêcher les malwares et les virus d’infecter votre appareil ?

Les malwares sont un terme générique qui englobe tout programme ou code nuisible à un système informatique. Les malwares sont malheureusement très répandus, avec 2,5 milliards d’attaques de malwares enregistrées au cours du premier semestre 2021. Les attaques de malwares peuvent aller d’attaques dévastatrices à des nuisances mineures, et de nombreux types de logiciels malveillants peuvent infecter votre appareil sans que vous ne vous rendiez compte que vous avez été victime d’une attaque.

Voici quelques-uns des types de malwares les plus courants :

- Virus. Un programme malveillant qui se copie de manière répétée, occupant de l’espace sur votre disque dur et provoquant la panne de votre ordinateur.

- Cheval de Troie. Se fait passer pour un fichier légal pour obtenir un accès non autorisé à votre appareil afin de voler des données, d’installer d’autres malwares ou même de donner à des pirates un accès à distance à votre ordinateur. Les chevaux de Troie sont très courants, représentant 58 % de toutes les attaques de malwares informatiques en 2020.

- Spyware (ou logiciel espion). Permet aux pirates d’espionner littéralement votre ordinateur et de suivre votre historique de navigation en ligne.

- Adware (ou publiciel). Il encombre votre bureau de publicités pop-up, insère des résultats indésirables dans votre barre de recherche et redirige même votre navigateur lorsque vous êtes en ligne.

- Ransomware (ou rançongiciel). Crypte et verrouille votre appareil à moins que vous ne payiez une rançon pour récupérer votre compte. En 2020, les attaques par ransomware ont coûté aux Américains plus de 29 millions de dollars !

- Rootkit. Un rootkit obtient un accès extrêmement profond à votre système, ce qui lui permet de se cacher des scanners antivirus et d’apporter des modifications au système d’exploitation et à d’autres composants essentiels.

- Cryptojacker. Utilise votre ordinateur comme partie d’un plus grand réseau pour extraire des crypto-monnaies. Cela peut mettre votre ordinateur à rude épreuve et provoquer des ralentissements, des pannes et même des dommages permanents à votre disque dur. Plus de 50 millions d’euros attaques de cryptojacking ont été signalées au cours du seul premier semestre de 2021 !

Pour se protéger contre ces types de malwares et d’autres, il est important d’utiliser des pratiques sûres lors de la navigation en ligne. Par exemple, ne téléchargez pas les pièces jointes d’e-mails provenant de personnes que vous ne connaissez pas, ne téléchargez pas de fichiers à partir de sites Web non fiables et, bien sûr, téléchargez un bon programme antivirus.

Diagnostiquer et supprimer manuellement les malwares d’un ordinateur est une tâche extrêmement compliquée et fastidieuse, et vous pouvez en fait endommager considérablement votre appareil en essayant de les supprimer. Si votre ordinateur est lent, que vous voyez des fenêtres pop-up étranges ou que vous naviguez sur des sites Web dangereux, vous devez lancer une analyse antivirus.

Les antivirus offrent une analyse des malwares à la demande pour supprimer les malwares existants sur votre ordinateur, et ils fournissent également une détection des menaces en temps réel pour bloquer les fichiers malveillants avant que votre système ne soit compromis. Norton est mon antivirus préféré, mais TotalAV est également une excellente option, en particulier pour les débutants qui recherchent un programme exceptionnellement facile à utiliser avec une version gratuite acceptable.

Consultez notre liste des 10 meilleurs logiciels antivirus en 2024 pour décider quel programme antivirus vous convient le mieux.

Comment assurer votre sécurité sur votre smartphone et votre tablette

Les smartphones sont en fait des ordinateurs de poche. Toutes les menaces évoquées ci-dessus s’appliquent donc également aux appareils Android, aux iPhone, aux iPad et même aux montres intelligentes. Je vais cependant aborder rapidement quelques menaces spécifiques aux mobiles dans cette section.

Malwares sur mobiles

Bien que moins fréquents que les menaces informatiques, les malwares sur les appareils mobiles sont courants : en moyenne, 480 000 nouveaux fichiers malveillants Android ont été enregistrés chaque mois en 2020. Les produits iOS d’Apple ne peuvent pas recevoir la plupart des malwares traditionnels, cela fait partie de la conception très stricte et des protocoles impliqués dans le développement d’applications pour l’App Store d’Apple. La meilleure façon de rester en sécurité sur iOS est de veiller à ce que votre appareil soit mis à jour.

Cependant, les appareils Android peuvent être infectés par des rançongiciels, des logiciels espions, des chevaux de Troie et divers malwares dangereux. En fait, le Google Play Store, censé être sécurisé, est l’une des principales sources de malwares basés sur Android.

Il existe d’excellentes applications de sécurité Android qui peuvent analyser toutes les applications et tous les fichiers de votre appareil pour déterminer si vous avez des malwares en cours d’exécution : McAfee est ma préférée, mais l’application de sécurité mobile de Norton est également très bonne.

Applications d’invasion de la vie privée et Fleecewares

De nombreuses applications ne sont pas considérées comme des malwares, mais elles sont conçues pour voler vos informations et vous inciter à payer trop cher pour les acquérir. La pratique consistant à utiliser des applications pour accéder à l’appareil d’un utilisateur et voler des données est connue sous le nom d’abus de permission.

Il y a beaucoup d’applications sur le Google Play Store et l’Apple App Store qui demandent beaucoup d’autorisations pour fonctionner sur votre téléphone. Vous devez toujours être méfiant face à ce genre de demandes, car l’abus de permission est un énorme problème avec les applications mobiles. Elles volent les données de navigation, suivent votre localisation, surveillent votre utilisation de l’application, et plus encore, tout cela dans le but de récolter des données et de les vendre en ligne. Vous ne devez télécharger que des applications avec lesquelles vous vous sentez parfaitement à l’aise.

Des applications de sécurité comme Avira Mobile Security peuvent analyser et signaler les applications soupçonnées d’abuser des autorisations, ce qui permet de voir facilement à quelles informations vos applications ont accès.

Vous devez également être à l’affût des applications de type Fleeceware. Ces applications annoncent des résultats étonnants et des périodes d’essai gratuites, mais elles sont en fait extrêmement basiques et incluent des abonnements excessivement coûteux. Par exemple, l’une de ces applications prétend faire des lectures précises des lignes de la main. Elle est proposée avec une période d’essai de 3 jours, puis facture les utilisateurs 50 dollars par semaine ! Il existe des applications de type Fleeceware pour l’astrologie, les éditeurs de photos, des applications de calculatrices, et bien d’autres encore. Des études récentes ont montré qu’il existe des milliers d’applications de logiciels anti-fraude dans l’App Store d’Apple et le Google Play Store. Lisez notre guide complet sur les arnaques aux Fleecewares pour vous assurer que vous ne vous retrouvez pas avec une grosse facture.

Réseaux Wi-Fi publics

Les réseaux Wi-Fi publics peuvent être une excellente ressource pour un accès gratuit à l’Internet, mais les pirates peuvent utiliser le Wi-Fi public pour envahir vos appareils. Si vous vous connectez à un réseau Wi-Fi public, vous devez toujours vous assurer que vous vous connectez au bon réseau (demandez à un employé de la bibliothèque, du café, etc. comment s’appelle le réseau), et ne naviguez pas sur des sites bancaires et ne saisissez pas d’informations financières en ligne.

De nombreuses applications de sécurité mobile comprennent des scanners Wi-Fi, et la plupart des meilleurs VPN du marché sont un excellent outil pour protéger vos données sur les réseaux publics : elles peuvent signaler les réseaux Wi-Fi dangereux et également chiffrer votre trafic et protéger votre vie privée lorsque vous naviguez sur un réseau Wi-Fi public.

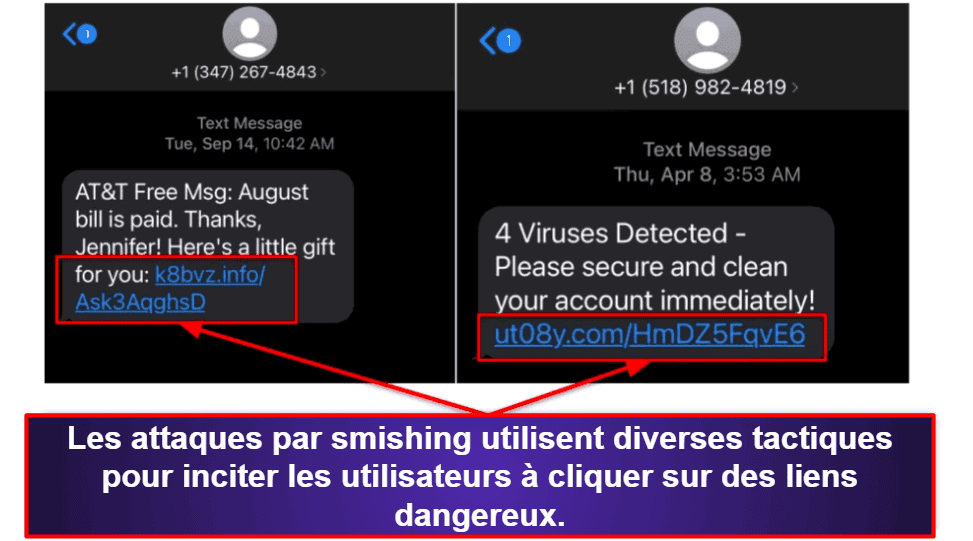

Smishing

Le smishing est un type d’attaque par hameçonnage qui cible les utilisateurs de SMS (également appelé texto). Ces messages apparemment urgents tentent d’inciter les utilisateurs à cliquer sur un lien en menaçant les victimes de poursuites judiciaires ou en leur promettant des récompenses. Ces dernières années, on a assisté à une augmentation incroyable du nombre d’attaques de smishing. Vous ne devez jamais suivre un lien dans un SMS provenant d’un numéro de téléphone inconnu. Et si vous pensez avoir été contacté par une source non fiable, assurez toujours un suivi par des voies officielles.

La plupart des messages de smishing seront assez faciles à détecter. Ils disent souvent des choses comme « Votre livraison Amazon est arrivée, cliquez sur ce lien pour vérifier Vn78jy.azn ». Méfiez-vous des textos : suivez les étapes décrites ci-dessus pour les messages de phishing et procurez-vous une application de sécurité mobile comme Bitdefender avec des protections Web en temps réel qui peuvent bloquer les liens de phishing avant que vous ne les ouvriez.

Rester en sécurité

Pour réduire les risques de sécurité associés aux appareils mobiles, assurez-vous de ne télécharger que des applications provenant de magasins d’applications autorisés : pour Apple, il s’agit de l’App Store d’Apple, et pour Android, de Google Play. Mais surtout, installez une application de sécurité antivirus sur votre appareil.

Voici quelques caractéristiques importantes dont les programmes antivirus mobiles doivent être équipés :

- Protection en temps réel contre les malwares.

- Détection de la confidentialité des applications.

- Surveillance Wi-Fi.

- Contrôle parental.

- Protection anti-hameçonnage.

- VPN.

- Protection antivol.

Norton est mon application de sécurité Internet préférée pour iOS et Android, mais vous pouvez consulter nos guides des meilleurs antivirus mobiles pour iOS et Android et décider par vous-même.

Conclusion

Si vous ne pouvez pas empêcher la cybercriminalité, vous pouvez prendre de nombreuses précautions pour éviter de devenir une cible et réduire considérablement les risques d’en être victime.

Gardez à l’esprit certains des principaux moyens de rester en sécurité en ligne :

- Téléchargez un programme antivirus. Installez un bon antivirus sur votre ordinateur et votre appareil mobile pour vous protéger des menaces malveillantes en ligne. Norton et McAfee sont d’excellents choix.

- Ne cliquez pas sur les fenêtres pop-up ou les liens suspects. Qu’il s’agisse d’une publicité ou d’un lien provenant d’un expéditeur inconnu, le risque d’infecter votre appareil ou de compromettre vos données personnelles n’en vaut pas la peine. Supprimez le message et fermez la fenêtre pop-up.

- Utilisez un gestionnaire de mots de passe. L’une des mesures les plus efficaces que vous puissiez prendre pour assurer votre sécurité en ligne est de sécuriser vos comptes à l’aide d’un mot de passe fort, unique et complexe. Vous pouvez créer de bons mots de passe avec un générateur de mots de passe et aussi garder la trace de vos mots de passe avec un gestionnaire de mots de passe. 1Password est mon préféré.

- Maintenez votre système à jour. Veillez à rester informé des notifications de mise à jour depuis votre ordinateur ou votre appareil mobile. Elles sont essentielles pour corriger les nouvelles vulnérabilités en matière de sécurité et pour vous protéger contre les attaques.

- Ayez une personne de confiance pouvant vous apporter de l’assistance technique. Qu’il s’agisse d’un membre de la famille, d’un soignant ou d’un voisin, n’ayez pas peur de demander de l’aide si vous pensez faire l’objet d’une attaque en ligne.

- Faites preuve de bon sens et d’esprit critique. Si c’est trop beau pour être vrai, ça l’est probablement. Avant de télécharger un fichier ou de cliquer sur un lien, demandez-vous si le site Web ou la source est digne de confiance.

- Téléchargez un VPN. Un bon VPN peut grandement améliorer votre confidentialité en ligne, en particulier lorsque vous utilisez le Wi-Fi public. ExpressVPN est mon VPN polyvalent préféré, et vous pouvez en apprendre davantage concernant les VPN ici.

Foire aux questions

Comment puis-je me protéger des menaces en ligne ?

Le meilleur moyen est de faire preuve de bon sens lors de la navigation en ligne, d’installer un programme antivirus et d’utiliser un gestionnaire de mots de passe et un VPN.

Le bon sens, c’est : Ne suivez pas les liens provenant de sources suspectes, méfiez-vous des messages ou des sites Web qui vous demandent des informations personnelles, et adressez-vous à une personne plus compétente si vous ne vous sentez pas en sécurité en ligne.

Une suite antivirus comme Norton est facile à utiliser et vous offre une protection avancée contre les malwares, les menaces de phishing et bien d’autres formes de cyberattaques.

Un bon gestionnaire de mots de passe est un outil formidable. Il crée des mots de passe virtuellement incassables pour chacun de vos comptes en ligne et stocke tous vos mots de passe dans une chambre forte cryptée afin que vous n’oubliiez jamais vos mots de passe (1Password est mon gestionnaire de mots de passe préféré).

Un VPN cache votre adresse IP réelle aux pirates, masque toute votre activité en ligne, y compris les sites Web que vous visitez et les fichiers que vous téléchargez, et protège toutes vos données avec un cryptage de qualité militaire. ExpressVPN est le meilleur VPN du marché en 2024.

Quels sont les meilleurs moyens de protéger mes données bancaires lorsque je fais des achats en ligne ?

Vous ne devez jamais cliquer sur les publicités, utilisez de préférence un service de paiement tiers comme PayPal, surveillez régulièrement vos comptes bancaires et ne visitez que des sites Web de confiance pour protéger vos données bancaires.

Les publicités sur les réseaux sociaux, les pop-ups et même les messages sponsorisés en tête des recherches Google peuvent souvent vous conduire vers des sites Web peu sûrs ou douteux. Il est préférable d’aller simplement sur le site Web du vendeur que vous recherchez plutôt que d’essayer d’y accéder en utilisant des publicités. De nombreuses suites antivirus comme Bitdefender et Norton comprennent également des boucliers Web qui peuvent bloquer les sites Web dangereux.

Les services de paiement en ligne comme PayPal et Venmo ajoutent une couche supplémentaire de protection : vous ne donnerez pas votre numéro de carte de crédit directement à un commerçant. De plus, n’effectuez vos achats que sur des sites Web dignes de confiance, c’est-à-dire ceux sur lesquels vous avez déjà acheté ou qui sont bien notés. Vous pouvez consulter les avis des utilisateurs sur Google ou même Reddit pour vous faire une meilleure idée de la qualité d’un vendeur en ligne.

Et veillez à suivre de près les transactions sur vos comptes bancaires (vous pouvez même envisager de contacter votre banque et d’activer les notifications de transactions pour vos comptes). Signalez toute activité non autorisée à votre banque dès que possible, et suivez mes conseils ci-dessus pour rester en sécurité si vous pensez que votre identité a été usurpée.

Il est conseillé d’utiliser un gestionnaire de mots de passe pour sécuriser les comptes que vous créez sur les sites des détaillants. Créez des mots de passe forts et uniques et conservez-les en lieu sûr. Il y existe de nombreux excellents gestionnaires de mots de passe : mon favori est 1Password.

Comment protéger ma vie privée en ligne ?

La meilleure façon de protéger votre vie privée est d’empêcher les trackers de surveiller votre activité en ligne à l’aide d’un bloqueur de publicités et de cookies/traqueurs. En installant un bloqueur sur votre navigateur, vous empêcherez les sites Web d’enregistrer votre activité et de la vendre à des tiers. L’extension de navigateur Safety d’Avira est ma solution préférée, elle est gratuite et disponible pour Opera, Chrome et Firefox.

De nombreux VPN sont également dotés d’outils intégrés de blocage des trackers, et ils cryptent votre connexion Internet afin de rendre plus difficile pour les pirates et les grandes entreprises de vous suivre en ligne. Private Internet Access et Proton VPN sont d’excellents VPN avec des capacités de blocage des trackers.

Pour les utilisateurs de Chrome, FLoC (federated learning of cohorts) est une nouvelle méthode de suivi de l’activité en ligne. Nous avons préparé un guide concernant FLoC pour informer les utilisateurs et fournir des conseils de protection.

Que peuvent faire les aidants pour assurer la sécurité internet pour les seniors ?

Vous pouvez favoriser la sécurité Internet pour les seniors en les aidant à installer des programmes faciles à utiliser et des outils en ligne pour protéger leur activité sur Internet.

En plus de vous référer à cet article pour avoir une meilleure idée des risques en matière de sécurité internet des seniors aujourd’hui, il est également judicieux d’acheter un antivirus de premier ordre(Norton), un gestionnaire de mots de passe (1Password), et un VPN (ExpressVPN).

De plus, répondez à toutes les questions ou préoccupations qu’ils peuvent avoir et gardez un œil attentif sur leurs comptes de réseaux sociaux et leur activité bancaire pour assurer la sécurité Internet des personnes âgées qui vous sont chères.