Mis à jour: 7 février 2024

Même si les programmes antivirus travaillent sans relâche pour détecter et supprimer les malware, les menaces de malware sont à la hausse, infectant plus d’ordinateurs que jamais.

Quelle est l’envergure de ce problème ?

En analysant les comportements passés et les mesures adoptées pour éradiquer les problèmes, nous pouvons faire plusieurs prédictions sur l’avenir de ce secteur. Jetons un œil aux dernières tendances en matière de malware, aux principales statistiques et aux effets que les malware peuvent avoir sur les appareils Windows, Android et Mac.

Cet article vous aidera à rester à la page concernant :

- Les développements majeurs dans le secteur des malware.

- Les nouvelles tendances de création de malware.

- Les taux d’infection de malware par type.

- Les taux d’infection par région et par secteur.

- La manière dont les différents systèmes d’exploitation gèrent les menaces de malware.

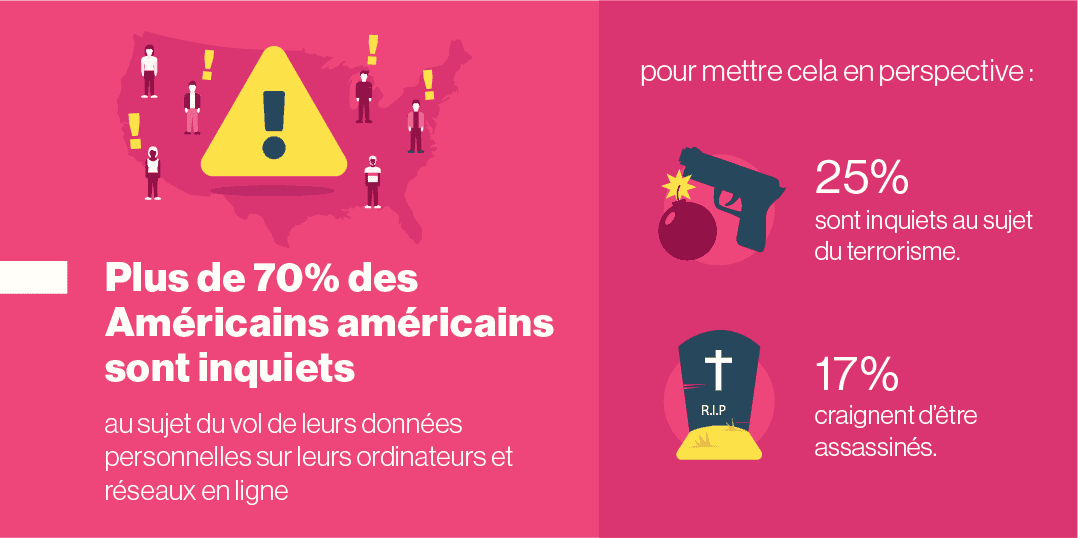

1. Les Américains sont très inquiets au sujet de la cybercriminalité.

Plus de 70% des Américains

(États-Unis) craignent que leurs données personnelles ne soient dérobées sur leurs ordinateurs et réseaux en ligne. Pour mettre cela en perspective, seuls 24% sont inquiets au sujet du terrorisme et 17% craignent d’être assassinés.

Cette crainte est plus que justifiée. Alors que les taux de meurtres sont relativement bas et en baisse depuis plusieurs années, la cybercriminalité (en particulier de nos jours) semble pouvoir vous atteindre et vous toucher n’importe où et à tout moment. Les Américains ont raison de s’inquiéter.

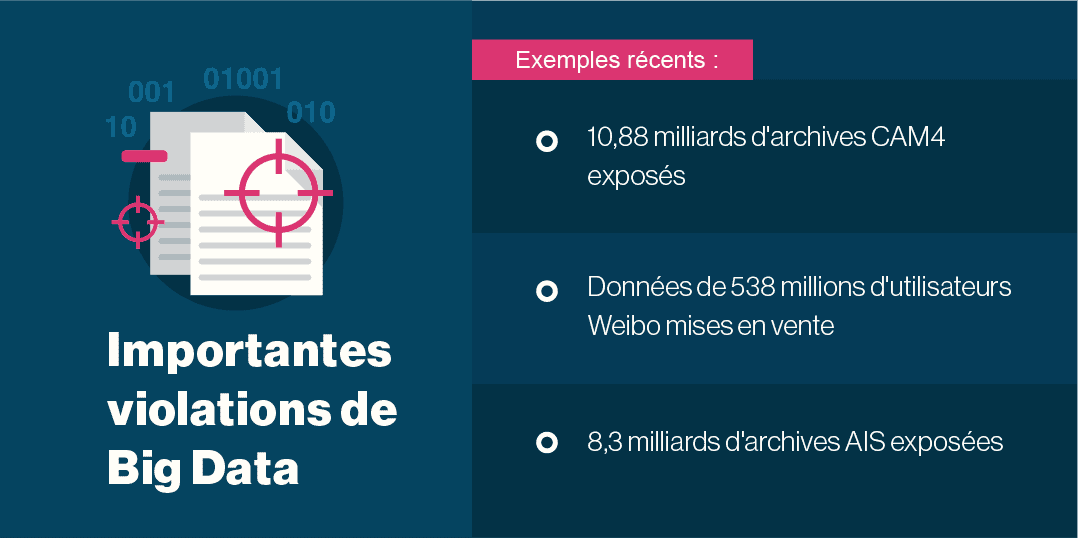

2. Les violations de Big Data sont en augmentation.

En 2020, plusieurs de violations de données catastrophiques ont affecté certaines des plus grandes entreprises de la planète. Anurag Sen, de notre équipe SafetyDetectives, a signalé une importante fuite de données du site Web de streaming en direct CAM4, exposant 10,88 milliards d’archives.

Le réseau cellulaire thaïlandais AIS a également subi une fuite de données considérable, exposant 8,3 milliards de journaux de données clients.

Aux États-Unis seulement, on estime que 1,1 milliard de violations de données se sont produites en 2020. Et il est prévu que le nombre de violations de données aux États-Unis atteigne plus de 1,4 milliard en 2021.

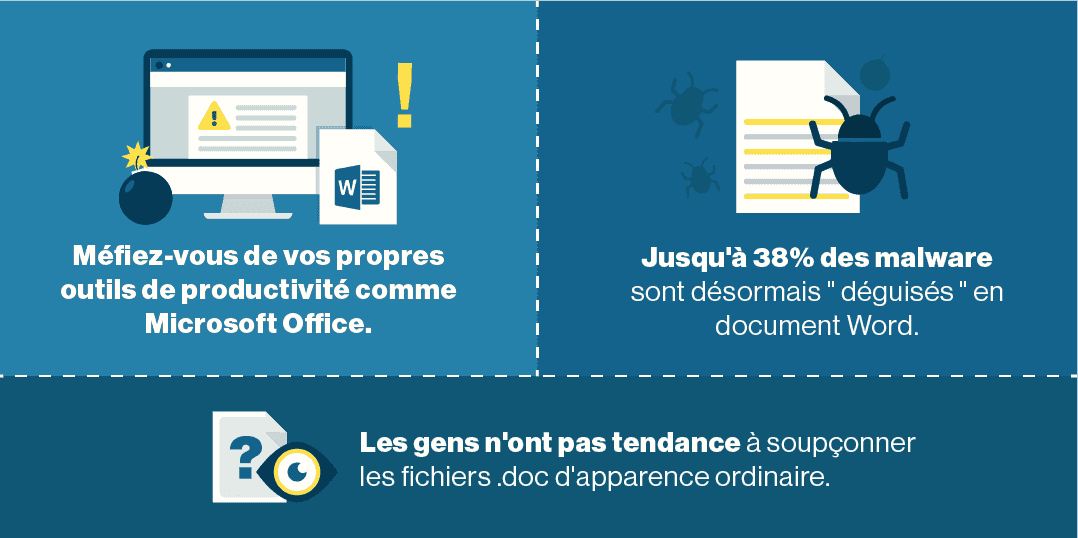

3. MS Office est le principal point d’attaque.

Méfiez-vous de vos propres outils de productivité.

Alors que les fichiers .exe étaient l’arme de choix des attaquants, les utilisateurs ont vite compris qu’ils ne devraient pas cliquer dessus et les services de messagerie empêchent leur envoi. Toutefois, la plupart des gens ne soupçonnent pas les fichiers .doc d’apparence ordinaire, et les hackers s’en servent à leur avantage.

Jusqu’à 38% des malware sont désormais « déguisés » en document Word.

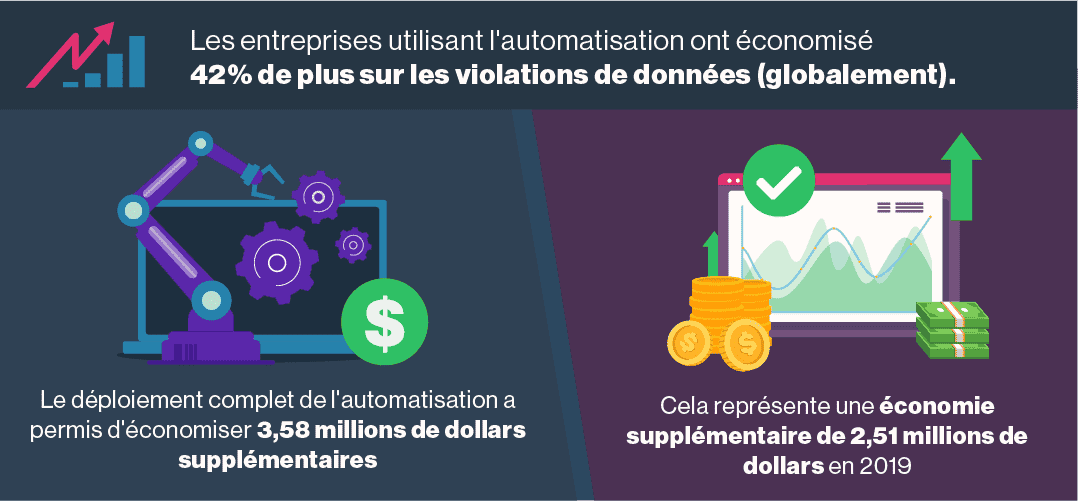

4. La sécurité avancée continue de réduire les coûts de violation de données.

Le coût moyen d’une violation de données a diminué de 1,5% en 2020, passant de 3,92 millions de dollars à 3,86 millions de dollars. Bien qu’un rapide coup d’œil à ces statistiques puisse indiquer un plateau, les preuves suggèrent le contraire.

Les entreprises qui emploient des mesures de sécurité avancées ont constaté qu’elles avaient économisé, en moyenne, bien plus que celles qui ne l’avaient pas fait. En outre, cet écart se creuse.

Par exemple, parmi les entreprises qui ont pleinement déployé l’automatisation de la sécurité en 2020, l’économie moyenne sur les violations de données était de 3,58 millions de dollars de plus que les entreprises qui n’utilisaient pas les mêmes mesures. L’écart était de 2,51 millions de dollars en 2019, et de 1,55 million de dollars en 2018.

5. Les ransomware ne sont pas près de disparaître.

Les rapports selon lesquels les ransomware sont de moins en moins courants sont complètement faux. Cette année, les organisations et particuliers débourseront 11,5 milliards de dollars, soit pour réparer les dommages causés par les ransomware, soit pour payer la rançon.

Les gouvernements locaux continuent d’être une cible populaire. Cette année, le comté de Jackson, en Géorgie, le comté d’Orange, en Caroline du Nord, et Baltimore, dans le Maryland, ont tous rejoint la liste des victimes importantes.

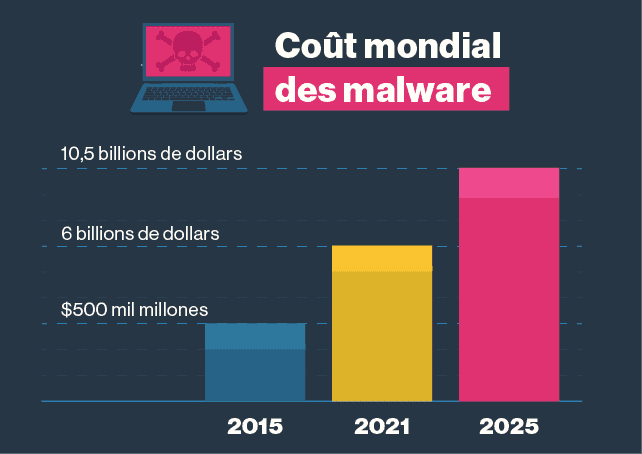

6. Les malware font des ravages de plus en plus importants.

En 2015, le coût mondial des malware s’élevait déjà à 500 milliards de dollars. Avance rapide jusqu’en 2021 : la cybercriminalité coûte environ 500 milliards de dollars… par mois. Le coût total de la cybercriminalité devrait atteindre les 6 billions de dollars d’ici la fin de l’année.

Et, si l’on se base sur la trajectoire actuelle, le coût total devrait atteindre les 10,5 billions de dollars par an en 2025.

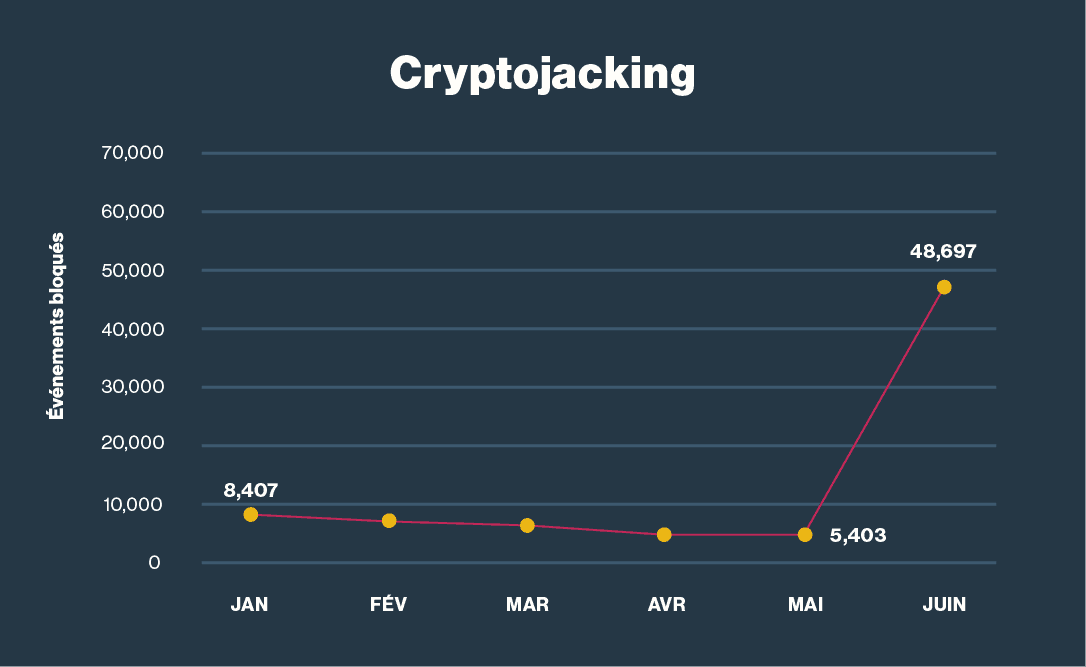

7. Pics de cyrptojacking selon la valeur de la crypto-monnaie.

Afin de générer de la crypto-monnaie (soit le « mining »), un « miner » de crypto-monnaie doit exploiter des quantités importantes de puissance processeur. Cela peut coûter cher, mais c’est gratuit si un hacker parvient à voler cette puissance.

Le malware de cryptojacking dérobe vos cycles de processeur pour « miner » de la crypto-monnaie. Toutefois, après un boom qui a duré jusqu’en mars 2019, les tentatives de cryptojacking sont en forte baisse depuis quelques années (une baisse de 40% a été signalée début 2020).

Mais avec la montée en flèche des valeurs de crypto-monnaie en 2020 et 2021, beaucoup pensent que les tentatives de cryptojacking augmenteront à nouveau.

Et les preuves semblent indiquer que c’est effectivement le cas. Après une augmentation de la valeur de Bitcoin, les tentatives de cryptojacking bloquées ont atteint les 48 000 en juin 2020, et continuent à fluctuer depuis selon la hausse et la baisse du Bitcoin.

8. Votre téléphone est une proie pour les hackers.

Comme si tout le reste n’était pas suffisant, votre téléphone est désormais une cible majeure. Les malware mobiles ciblent les anciennes versions des applis Android, et les applis malveillantes peuplent désormais les app stores Apple et Android.

Environ 24 000 applis malveillantes sont bloquées chaque jour, soit un volume qui garantit qu’au moins quelques applis malveillantes passeront à la trappe.

9. Vous n’êtes pas aussi préparé que vous ne le pensez.

Malgré les huit points que vous avez déjà lus, il est probable que votre réseau domestique ou professionnel ne soit toujours pas préparé à une cyberattaque.

Une enquête menée auprès de plus de 4 000 organisations révèle que plus de 70% ne sont pas préparées à affronter même la tentative la plus élémentaire de violation de sécurité.

10. Vous devriez faire preuve de vigilance concernant les attaques de phishing.

Même à l’ère de la formation à la sensibilisation à la sécurité, la grande majorité des cyberattaques proviennent du phishing. 9 cyberattaques sur 10 commencent par un simple e-mail de phishing et incitent les utilisateurs à transmettre des informations importantes.

Même si vous pensez maîtriser ce type de menace, les attaques de phishing sont de plus en plus invasives et sophistiquées.

11. La plupart des malware sont envoyés par e-mail.

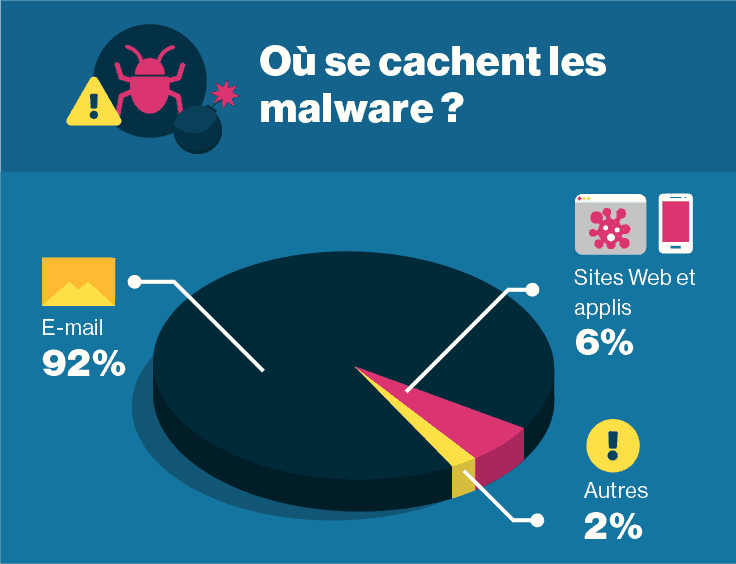

Tout comme pour l’étude ci-dessus, votre boîte mail est fondamentalement radioactive en matière de cyberattaques. Sur 50 000 incidents de sécurité, le courrier électronique est responsable dans 92% des cas.

À la deuxième place, on retrouve les malware basés sur les navigateurs, tels que les « drive-by-downloads » (6%).

12. La plupart des cybercriminels veulent de l’argent liquide.

Oubliez les raisons telles que la vengeance mesquine, l’espionnage industriel, l’espionnage par l’État-nation et le simple activisme/vandalisme. La plupart des cybercriminels n’en ont qu’après votre argent.

76% des attaquants sont motivés par des gains financiers, les criminels organisés constituant la majorité des attaquants.

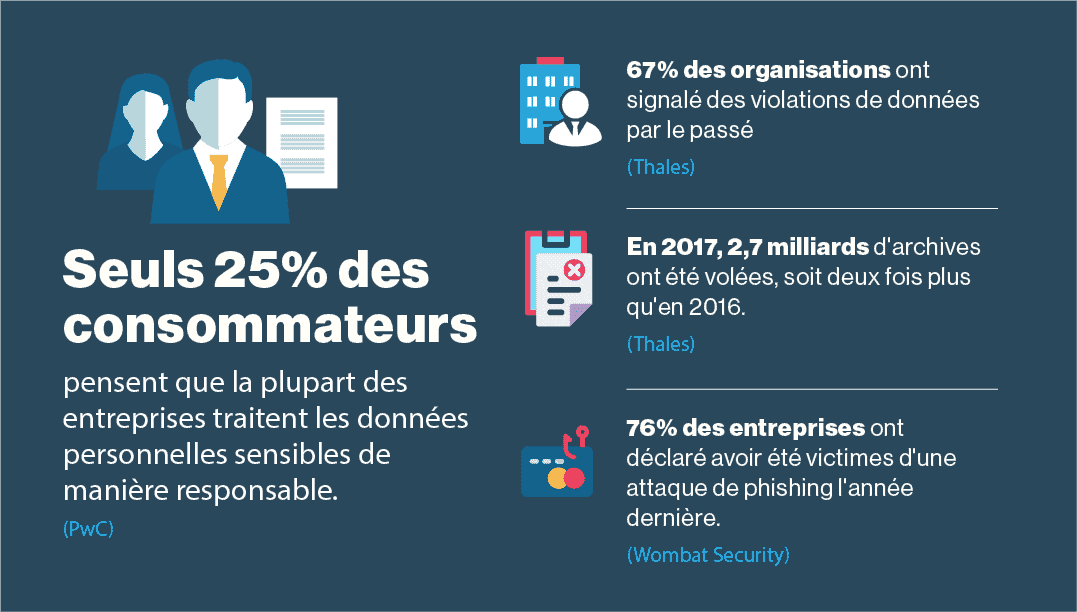

13. La plupart des clients pensent que leurs données ne sont pas protégées.

Compte tenu du nombre de failles de sécurité exposant les données clients, il est compréhensible que ces derniers aient le sentiment que la confidentialité de leurs données ne bénéficie pas de la protection qu’elle mérite.

Seuls 25% des consommateurs estiment que leurs données ne sont pas vulnérables aux piratages, aux fuites et aux failles de sécurité.

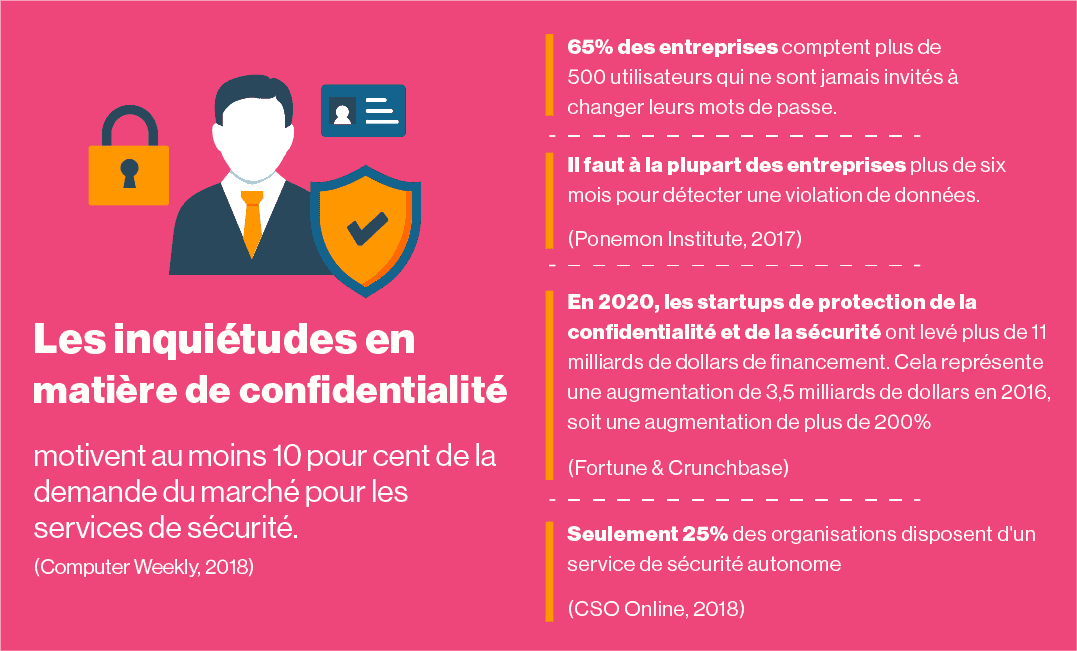

14. Les entreprises commencent à investir dans la confidentialité.

En réponse au sentiment d’insécurité des consommateurs, les grandes entreprises commencent à investir dans la cyber sécurité pour éviter de perdre des clients.

Mais même si cela est considéré comme important, seulement 10% de cet investissement dans la sécurité est motivé par les préoccupations des clients en matière de confidentialité.

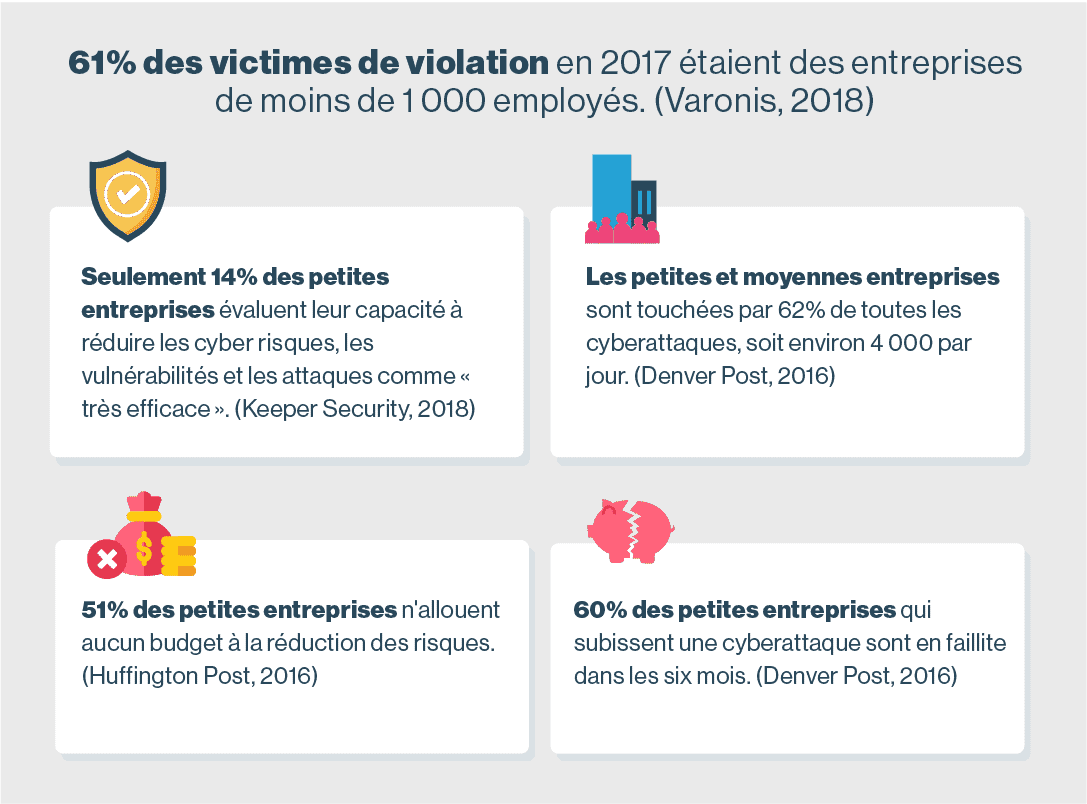

15. Les petites entreprises sont les plus vulnérables.

Si votre entreprise compte moins de 1 000 employés, vous êtes une cible de choix pour les malware.

Plus de 60% des attaques sont dirigées vers cette catégorie d’entreprises, qui ne dispose pas du budget et de la main-d’œuvre nécessaires pour se défendre contre de graves menaces.

La sensibilisation est la meilleure défense contre les malware

À l’heure actuelle, les malware représentent toujours un problème de taille. Les hackers sont plus motivés que jamais pour s’infiltrer dans vos comptes, recueillir vos informations sensibles et dérober tout ce qui a de la valeur.

Même si un programme antivirus constitue une première étape importante, il n’est pas toujours en mesure de vous protéger de ce que vous faites sur votre ordinateur, par exemple cliquer sur des liens dangereux ou ne pas mettre à jour votre logiciel.

Il est donc crucial de s’informer régulièrement sur les malware les plus récents et de mettre à jour votre antivirus, votre navigateur et votre système d’exploitation afin de vous préparer dès aujourd’hui aux menaces émergentes de demain.

N’hésitez pas à utiliser l’une de ces images et/ou analyses sur votre site Web ou sur les réseaux sociaux, avec attribution à SafetyDetectives.

Statistiques, tendances et faits sur les malware : Ressources :

https://www.accenture.com/_acnmedia/pdf-96/accenture-2019-cost-of-cybercrime-study-final.pdf

https://portal.iansresearch.com/content/3792/cat/92-of-malware-is-delivered-through-email

https://www.symantec.com/content/dam/symantec/docs/security-center/white-papers/istr-cryptojacking-modern-cash-cow-en.pdf

https://news.gallup.com/file/poll/244697/181108CrimeWorries.pdf

https://www.itgovernance.co.uk/blog/list-of-data-breaches-and-cyber-attacks-in-january-2019-1769185063-records-leaked

https://hacken.io/research/industry-news-and-insights/no-more-privacy-202-million-private-resumes-exposed/

https://www.cisco.com/c/dam/m/hu_hu/campaigns/security-hub/pdf/acr-2018.pdf

https://newsroom.ibm.com/2018-07-10-IBM-Study-Hidden-Costs-of-Data-Breaches-Increase-Expenses-for-Businesses

https://cybersecurityventures.com/ransomware-damage-report-2017-part-2/

https://www.herjavecgroup.com/wp-content/uploads/2018/07/2017-Cybercrime-Report.pdf

https://www.symantec.com/content/dam/symantec/docs/reports/istr-24-2019-en.pdf

https://www.symantec.com/content/dam/symantec/docs/reports/istr-23-2018-en.pdf

https://www-03.ibm.com/press/us/en/photo/51069.wss

https://cofense.com/wp-content/uploads/2018/02/PhishMe-Enterprise-Phishing-Susceptibility-and-Resiliency-Report_2016.pdf

https://enterprise.verizon.com/resources/reports/DBIR_2018_Report.pdf

https://www.pwc.com/us/en/advisory-services/publications/consumer-intelligence-series/protect-me/cis-protect-me-findings.pdf

https://www.gartner.com/en/newsroom/press-releases/2018-08-15-gartner-forecasts-worldwide-information-security-spending-to-exceed-124-billion-in-2019

https://www.knowbe4.com/hubfs/rp_DBIR_2017_Report_execsummary_en_xg.pdf

https://www.capita.com/sites/g/files/nginej146/files/2020-08/Ponemon-Global-Cost-of-Data-Breach-Study-2020.pdf

https://www.crunchbase.com/hub/cyber-security-startups

https://cybersecurityventures.com/cybercrime-damages-6-trillion-by-2021/

https://www.datto.com/resource-downloads/Datto2019_StateOfTheChannel_RansomwareReport.pdf

https://www.securitymagazine.com/articles/94076-the-top-10-data-breaches-of-2020 https://www.darkreading.com/vulnerabilities—threats/cryptojacking-the-unseen-threat/a/d-id/1338903

https://www.statista.com/statistics/273550/data-breaches-recorded-in-the-united-states-by-number-of-breaches-and-records-exposed/

https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/threat-landscape-trends-q2-2020

https://www.enisa.europa.eu/publications/enisa-threat-landscape-2020-cryptojacking